LLeo

2026/02/06 - Сергей вознесся в апогей и Пелагею встретил

2026/02/05 - 18

2026/02/03 - Поделитесь новой методичкой

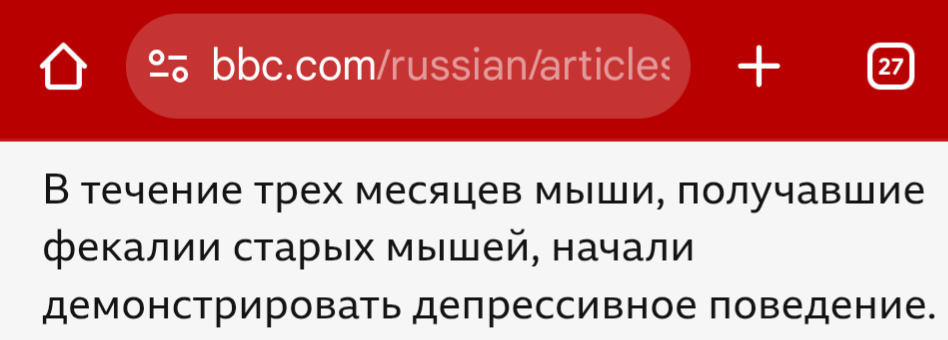

Я наверно что-то пропустил, и есть какая-то последняя методичка, которая объясняет, почему Россия хвалится в СМИ, что прицельно уничтожает энергетику больших городов в чужой стране в морозы, оставляя без тепла и света миллионы гражданских русскоязычных (в том числе) жителей, которых ещё недавно хотела защитить от зверств некого фашистского режима? Это внуки героев, переживших блокаду Ленинграда, придумали бомбить электростанции крупных городов или другие какие-то антифашисты? Подскажите, как сейчас правильно читать такие новости, есть официальная линия партии? Ну вдруг окажется, я не знаю, что мы очищаем богатую минералами новую русскую землю от неправильного фашистского народа? Или как сейчас нужно объяснять детям, что происходит и в чем состоят наши антифашистские задачи и цели? Запутался.

Я наверно что-то пропустил, и есть какая-то последняя методичка, которая объясняет, почему Россия хвалится в СМИ, что прицельно уничтожает энергетику больших городов в чужой стране в морозы, оставляя без тепла и света миллионы гражданских русскоязычных (в том числе) жителей, которых ещё недавно хотела защитить от зверств некого фашистского режима? Это внуки героев, переживших блокаду Ленинграда, придумали бомбить электростанции крупных городов или другие какие-то антифашисты? Подскажите, как сейчас правильно читать такие новости, есть официальная линия партии? Ну вдруг окажется, я не знаю, что мы очищаем богатую минералами новую русскую землю от неправильного фашистского народа? Или как сейчас нужно объяснять детям, что происходит и в чем состоят наши антифашистские задачи и цели? Запутался. 2026/01/27 - А теперь про омериканскую фантастику!

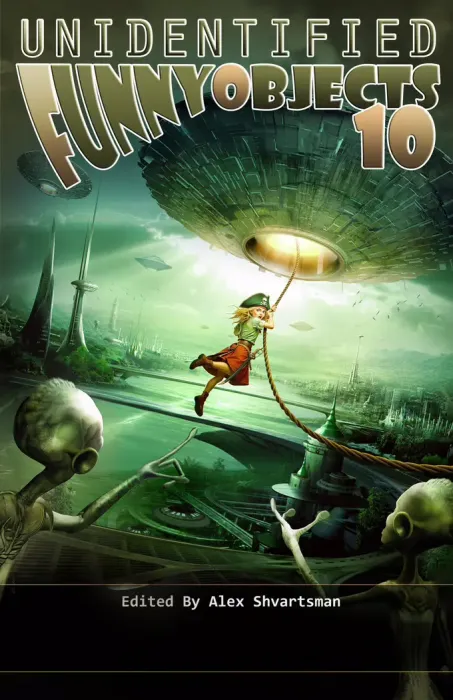

Что это и какое отношение к этому имею я? Это объемная антология, в нее вошли такие авторы, как Jane Espenson (сценаристка: «Игра престолов», «Баффи», «Светлячок», «Девочка Гилмор», «Звёздный крейсер Галактика»), Simon R. Green, Nick Mamatas, знаменитый Alan Dean Foster, Tina Connolly, Zach Shephard, Caitlin Rozakis, Esther Friesner, Gini Koch, Jody Lynn Nye и другие. Ну и мой маленький рассказик «Opacity» (на русском так и назывался «Опасити»). Да, это тот рассказик про шапку-невидимку, который был изгнан с прошлогодней Грелки, поскольку я его отправил анонимно с адреса ibfilipp1982@gmail, а координатор стал подозревать в авторстве фантаста-иноагента Ивана Филлипова, автора знаменитой «Мыши». За прошедший год я, кстати, лично познакомился с Иваном во время поездки по Европе, извинился за емайл и передал ему от него пароль. Не уверен, что он им станет пользоваться, но формально адрес теперь действительно принадлежит не мне, а ему. А значит, паника админа была квантово задним числом фантастически оправданной. В общем, рассказик — типичный неопознанный смешной объект.

И конечно надо сказать спасибо главному человеку, без которого это всё бы не состоялось — известный американский фантаст, переводчик и составитель Alex Shvartsman alexshvartsman.com Он и руководит изданием этой антологии, и мой рассказ перевел на английский тоже он.

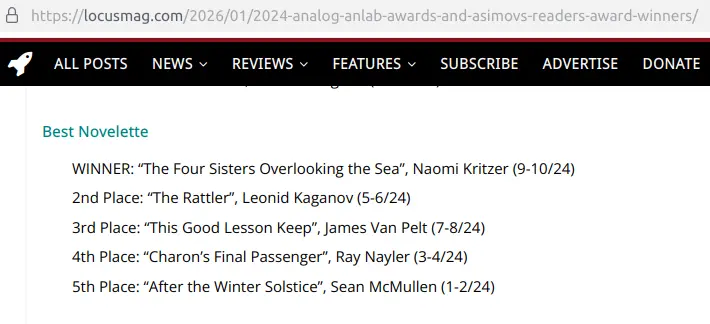

Заодно сегодня я узнал, чем закончилась история нашего с ним предыдущего рассказа, который он перевел для журнала «Asimov's» и тот вошел в пятерку финалистов года по голосованию читателей. Конечно первого места он не занял, оно по праву досталось писательнице Наоми Критцер, обладательнице других премий, поздравляю ее с победой. Но вот второе занял. И это изумляет. Поздравляю Алекса Шварцмана, для себя объясняю случившееся его талантом. Зато у меня теперь появилась именная карточка в американской писательской базе sfadb.com/Leonid_Kaganov.

Что это и какое отношение к этому имею я? Это объемная антология, в нее вошли такие авторы, как Jane Espenson (сценаристка: «Игра престолов», «Баффи», «Светлячок», «Девочка Гилмор», «Звёздный крейсер Галактика»), Simon R. Green, Nick Mamatas, знаменитый Alan Dean Foster, Tina Connolly, Zach Shephard, Caitlin Rozakis, Esther Friesner, Gini Koch, Jody Lynn Nye и другие. Ну и мой маленький рассказик «Opacity» (на русском так и назывался «Опасити»). Да, это тот рассказик про шапку-невидимку, который был изгнан с прошлогодней Грелки, поскольку я его отправил анонимно с адреса ibfilipp1982@gmail, а координатор стал подозревать в авторстве фантаста-иноагента Ивана Филлипова, автора знаменитой «Мыши». За прошедший год я, кстати, лично познакомился с Иваном во время поездки по Европе, извинился за емайл и передал ему от него пароль. Не уверен, что он им станет пользоваться, но формально адрес теперь действительно принадлежит не мне, а ему. А значит, паника админа была квантово задним числом фантастически оправданной. В общем, рассказик — типичный неопознанный смешной объект.

И конечно надо сказать спасибо главному человеку, без которого это всё бы не состоялось — известный американский фантаст, переводчик и составитель Alex Shvartsman alexshvartsman.com Он и руководит изданием этой антологии, и мой рассказ перевел на английский тоже он.

Заодно сегодня я узнал, чем закончилась история нашего с ним предыдущего рассказа, который он перевел для журнала «Asimov's» и тот вошел в пятерку финалистов года по голосованию читателей. Конечно первого места он не занял, оно по праву досталось писательнице Наоми Критцер, обладательнице других премий, поздравляю ее с победой. Но вот второе занял. И это изумляет. Поздравляю Алекса Шварцмана, для себя объясняю случившееся его талантом. Зато у меня теперь появилась именная карточка в американской писательской базе sfadb.com/Leonid_Kaganov.

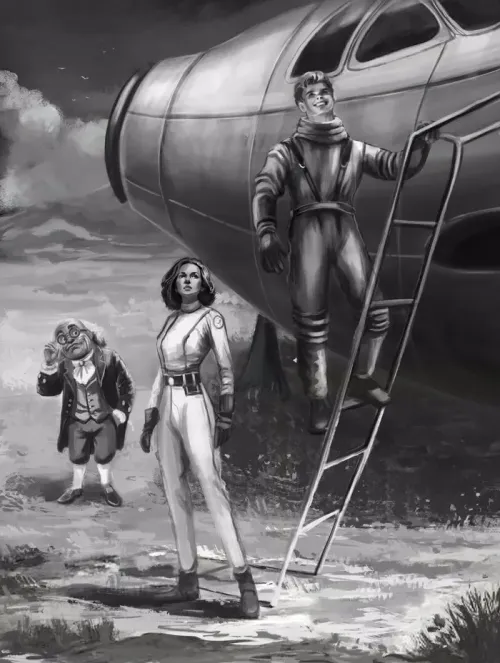

Ну и еще надо сказать, что Alex Shvartsman недавно закончил свой очередной роман «Лучшая из всех возможных планет» — очень смешная космическая книжка со всевозможным стебом над разными штампами и комиксами.

Cейчас на Кикстартере: https://www.kickstarter.com/projects/ufopublishing/the-best-of-all-possible-planets

Ну и еще надо сказать, что Alex Shvartsman недавно закончил свой очередной роман «Лучшая из всех возможных планет» — очень смешная космическая книжка со всевозможным стебом над разными штампами и комиксами.

Cейчас на Кикстартере: https://www.kickstarter.com/projects/ufopublishing/the-best-of-all-possible-planets

2026/01/20_1 - доступ к устройствам Bluetooth прямо со страницы браузера

=============== cut ===============

=============== /cut ===============

Современный браузер (а заодно WebView для создания мобильных приложений) всё ближе к людям. Они умеют уже почти все внутренние датчики, NFC, USB/Serial а теперь умеют еще работать с Bluetooth-устройствами. Честно говоря, я вообще никогда раньше с Bluetooth не работал, не считая юзерского подключения наушников. Но случайно заинтересовался темой и оказалось, что приложения для работы с Bluetooth теперь может делать простая страница, и это совсем просто. Например — вот эта, которую вы читаете. Работает это, как минимум, на Андроиде в штатном Chrome прямо из коробки, а также в Crome десктопном под Линукс, если включить настройки, которые по умолчанию в десктопном зачем-то выключены. Сильно не уверен насчет возможности страницы отсканировать всё пространство и найти все устройства, но если задать конкретный UUID своего собственного девайса, то его можно найти и соединиться. Я соорудил за вечер простейший тестик для ESP32: github.com/lleokaganov/bluetooth_web_esp32_test — кому интересно, можете глянуть код или взять уже готовый firmwаre.bin, залить в любую ESP32, и он будет каждые 10 сек заливать на эту страницу пример текстового файла на 20кб. Это просто пример. На выходных я собираюсь добавить нормальное шифрование (так-то протокол bluetooth сам не шифруется и доступен всем радиосканерам в округе) и вкомпилить как опцию в свой фреймворк. А локальный веб-сервер для ESP32 думаю вообще теперь убрать нафиг. Ну потому что нафига это нужно архитектурно? Для доступа к чипу из любой точки мира есть сайт, с которым он держит канал по вебсокету, и там все вебстраницы, обмен только данными. А если чип еще не подключен к местному WiFi и его надо поднять и прописать в систему — тут удобнее Bluetooth, он сразу видит чип, без унизительных плясок с его WiFi-подключением к местной сети. Считаю, что поднимать на чипе свой локальный веб-сервер — устаревшая технология, и я теперь не понимаю, зачем она нужна, только место зря занимает в коде. Но немаловажный вопрос к вам: я тут вставил наверху этого поста диагностику, и если вдруг у вас Windows или MAC и страница пишет, что для вас тоже доступен bluetooth в браузере — сообщите мне эту радостную новость. Потому что по моим сведениям (проверял на Айфоне и Виндоус жены) технология пока доступна только для Chrome Андроида и Chrome Linux.

2026/01/18 - Мыши, как мы вас понимаем. Вы там держитесь. Три месяца - это пустяки.